MDM vs. MAM: Wie Sie die richtige Mobile-Management-Lösung wählen

Heutzutage nutzen Mitarbeitende ihre privaten Smartphones für E-Mails, Tablets für Meetings und Laptops für Projekte. Diese Mobilgeräte steigern die Produktivität, stellen IT‑Teams jedoch auch vor Herausforderungen, wenn es darum geht, Unternehmensdaten sicher zu halten.

Zwei gängige Lösungen sind Mobile Device Management (MDM) und Mobile Application Management (MAM). Sie klingen ähnlich, unterscheiden sich jedoch in einem entscheidenden Punkt: MDM verwaltet das gesamte Gerät, während MAM nur die Unternehmens‑Apps und ‑Daten verwaltet.

Welche Lösung passt zu Ihrer Organisation? Dieser Leitfaden erklärt alles, was Sie wissen müssen über MDM vs. MAM.

In diesem Artikel:

Was ist MDM vs. MAM

Bevor Sie entscheiden, ob MDM oder MAM besser zu Ihrer Organisation passt, ist es wichtig zu verstehen, wie jede Lösung funktioniert und welche Hauptfunktionen sie bietet.

Was ist MDM

MDM, oder Mobile Device Management, ist eine Technologie, mit der IT‑Administrator:innen Mobilgeräte, die in einem Unternehmen genutzt werden, aus der Ferne verwalten und absichern. Dazu gehören Smartphones, Tablets, Laptops und sogar Desktop‑Computer, die Mitarbeitende verwenden. MDM ermöglicht Administrator:innen, Geschäftsdaten zu schützen und die kompletten Mobilgeräte umfassend zu steuern.

So funktioniert MDM:

- Zentrale Registrierung: Administrator:innen können aus der Ferne Einstellungen konfigurieren, Sicherheitsrichtlinien ausrollen und Anforderungen für Betriebssystem‑Updates auf allen Geräten verwalten.

- Remote‑Verwaltung: Administrator:innen können verlorene oder gestohlene Geräte sperren oder löschen und Sicherheitskontrollen durchsetzen, um Geschäftsdaten zu schützen.

- App‑Verwaltung: Administrator:innen können Unternehmens‑Apps bereitstellen, unautorisierte Installationen und Deinstallationen einschränken oder App‑Berechtigungen konfigurieren.

- Überwachung: Administrator:innen können Berichte erstellen, Bestände nachverfolgen und sicherstellen, dass Geräte weiterhin den Unternehmensrichtlinien entsprechen.

Was ist MAM?

MAM, oder Mobile Application Management, konzentriert sich ausschließlich auf die Überwachung und Verwaltung von arbeitsbezogenen, geschäftlichen Anwendungen statt auf das gesamte Gerät. IT‑Administrator:innen können Unternehmens‑Apps bereitstellen, Geschäftsdaten verwalten und Unternehmensinformationen entfernen, während persönliche Daten der Mitarbeitenden privat bleiben. MAM eignet sich für BYOD‑Umgebungen (Bring Your Own Device).

So funktioniert MAM:

- Sicherheit auf App‑Ebene: MAM ermöglicht Administrator:innen, Sicherheitskontrollen innerhalb von Unternehmens‑Apps durchzusetzen und verhindert unautorisierte Datenübertragung zwischen privaten und geschäftlichen Apps.

- Remote‑App‑Verwaltung: IT‑Teams können Unternehmens‑Apps aus der Ferne verteilen, konfigurieren, aktualisieren und entfernen, ohne das gesamte Gerät registrieren zu müssen.

- Datenverwaltung: Administrator:innen können Geschäftsdaten aus verwalteten Apps entfernen, ohne persönliche Inhalte zu beeinträchtigen.

- Überwachung: MAM kann die Nutzung von Anwendungen und Zugriffsaktivitäten überwachen, um sicherzustellen, dass Unternehmensdaten nur über freigegebene Apps verwendet werden und Unternehmensrichtlinien eingehalten werden.

MDM vs. MAM: Was sind die wichtigsten Unterschiede?

Obwohl sowohl MDM als auch MAM Unternehmen helfen, Unternehmensdaten auf Mobilgeräten zu schützen, unterscheiden sie sich vor allem in mehreren Aspekten wie Verwaltungsumfang, Kontrollgrad, Datenschutz der Nutzer:innen und typischen Einsatzszenarien.

| Aspekt | MDM | MAM |

| Verwaltungsumfang | Verwaltet das gesamte Gerät | Verwaltet nur Unternehmens‑Apps |

| Kontrollniveau | Kontrolle auf Geräteebene | Kontrolle auf App‑Ebene |

| Sicherheitsansatz | Sicherheit für das gesamte Gerät | Sicherheit für Unternehmensdaten innerhalb verwalteter Apps |

| Flexibilität | Weniger flexibel für Privatgeräte | Höhere Flexibilität |

| Datenschutz der Nutzer:innen | Kann die Privatsphäre der Nutzer:innen auf Privatgeräten beeinträchtigen | Wahrt die persönliche Privatsphäre besser |

| App‑Bereitstellung | Nutzer:innen können nur von der IT freigegebene Apps installieren | Nutzer:innen können private Apps frei installieren |

| Typisches Einsatzszenario | Firmen- oder Privatgerät | Persönliche Geräte oder BYOD-Szenarien |

MDM vs. MAM: Was ist das Richtige für Sie?

Nachdem wir nun die Definition, die wichtigsten Funktionen und die Unterschiede zwischen MDM und MAM kennengelernt haben, stellt sich die nächste Frage: Wie wählen Sie die richtigen MDM- und MAM-Lösungen für Ihr Unternehmen aus? Wann sollten Sie MDM, MAM oder beides einsetzen?

Wann Sie sich für MDM entscheiden sollten

Wenn Ihr Unternehmen in erster Linie firmeneigene Geräte ausgibt und eine vollständige Kontrolle über Geräteeinstellungen, Sicherheitsrichtlinien und die Durchsetzung von Verschlüsselung benötigt, ist MDM die ideale Wahl. Es eignet sich für stark regulierte Organisationen, bei denen Compliance und Datensicherheit entscheidend sind. Typische Einsatzszenarien sind Großunternehmen, Krankenhäuser, Banken und Behörden.

Wann Sie sich für MAM entscheiden sollten

Wenn Ihr Unternehmen private Geräte zulässt, wird MAM empfohlen. Es ermöglicht dem IT-Team, Unternehmens-Apps und -Daten zu schützen, ohne in die privaten Apps und Daten der Mitarbeitenden einzugreifen. MAM ist ideal für BYOD, Remote-Arbeit und flexible Arbeitsumgebungen.

Gleichzeitiger Einsatz von MDM und MAM

Für Organisationen mit gemischter Belegschaft – etwa vor Ort, remote, hybrid, Vollzeit, Teilzeit oder externe Berater – ist der kombinierte Einsatz von MAM und MDM die beste Lösung. Firmeneigene Geräte können vollständig über MDM verwaltet werden, während private Geräte durch MAM geschützt sind. Dieser hybride Ansatz gewährleistet umfassende Sicherheit, Compliance und Flexibilität für alle Geräte und Nutzer.

Bonus: Wie man MDM entfernt, ohne Daten zu verlieren

Wir haben nun viel über MDM und MAM gesprochen, aber was ist, wenn Sie auf ein Gerät stoßen, das durch MDM eingeschränkt ist? Vielleicht möchten Sie ein altes, vom Unternehmen verwaltetes Telefon wiederverwenden oder Sie haben ein gebrauchtes iPhone gekauft, das durch MDM gesperrt ist. Wie können Sie in solchen Fällen MDM entfernen, ohne Ihre Daten zu verlieren?

Ein professionelles Bypass-Tool kann Sie aus diesem Dilemma befreien. imyPass iPassGo hilft dabei, MDM-Beschränkungen von allen iOS-Geräten und -Versionen ohne Datenverlust zu entfernen, sodass Sie wieder vollen Zugriff auf Ihr iPhone erhalten.

Über 4.000.000 Downloads

Entfernen Sie MDM-Beschränkungen und stellen Sie die volle Gerätefunktionalität wieder her.

Umgehen Sie gängige Enterprise-MDM-Systeme wie Jamf, Microsoft Intune und IBM.

Entsperren Sie 4-stellige/6-stellige Bildschirmcodes, Face ID oder Touch ID in wenigen einfachen Schritten.

Löschen Sie Screen Time, iTunes-Verschlüsselung oder Apple-ID-Passwort ganz einfach.

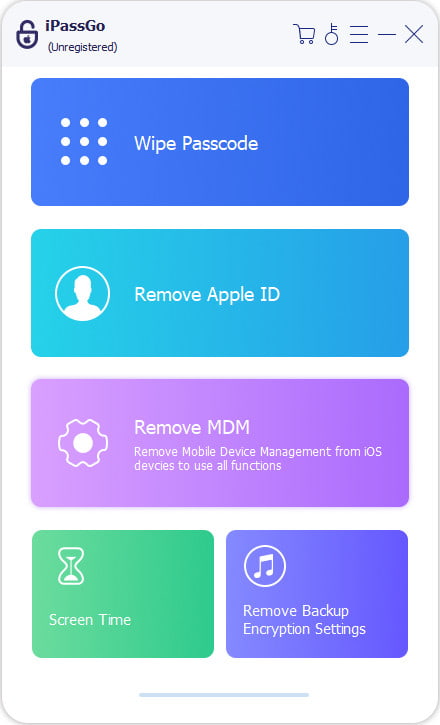

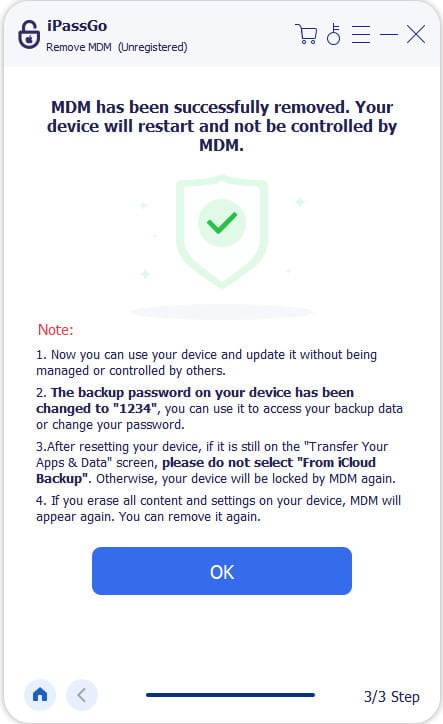

Schritte zum Entfernen von MDM mit iPassGo:

Starten Sie die Software auf Ihrem Computer und wählen Sie den Entfernen Sie MDM Modus von der Hauptschnittstelle aus.

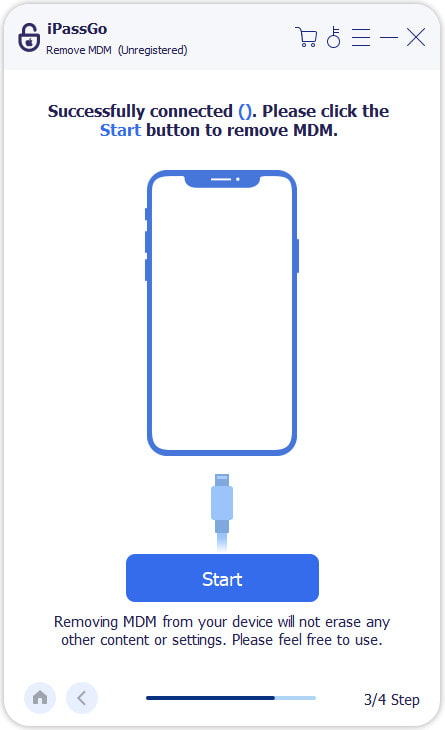

Verbinden Sie Ihr Gerät mit einem USB-Kabel mit dem Computer und klicken Sie auf Anfang Schaltfläche, um fortzufahren.

Das Programm beginnt automatisch damit, das MDM-Profil von Ihrem Gerät zu entfernen. Warten Sie einfach einen Moment, bis der Vorgang abgeschlossen ist.

FAQs.

-

Können Intune MDM und MAM zusammen verwendet werden?

Ja, Sie können Intune MDM und MAM zusammen verwenden! Viele Organisationen nutzen einen hybriden Ansatz – MDM zur vollständigen Verwaltung firmeneigener Geräte und MAM zum Schutz von Unternehmens-Apps auf privaten Geräten.

-

Was ist der Unterschied zwischen MDM und MAM?

Kurz gesagt: MDM verwaltet das gesamte Gerät, während MAM nur Unternehmens-Apps und -Daten verwaltet und persönliche Apps sowie Informationen unberührt lässt.

-

Entfernt MAM MDM-Beschränkungen auf meinem iPhone?

Nein. MAM verwaltet nur Enterprise-Apps und Unternehmensdaten, nicht das Gerät selbst. Um MDM-Beschränkungen auf dem iPhone zu entfernen, können Sie ein professionelles Tool wie imyPass iPassGo verwenden, das MDM sicher und ohne Datenverlust entfernen kann.

Fazit

Die Wahl zwischen MDM- und MAM-Lösungen hängt von Ihren Geräten und Ihrer Belegschaft ab. MDM eignet sich am besten für firmeneigene Geräte, während MAM Unternehmens-Apps auf privaten Geräten – etwa in BYOD-Szenarien – schützt. Für gemischte Umgebungen sorgt der kombinierte Einsatz beider Lösungen für vollständige Abdeckung und Sicherheit. Wenn Sie jemals MDM sicher und ohne Datenverlust entfernen müssen, kann imyPass iPassGo Ihnen helfen, dieses Problem schnell zu lösen.

Heiße Lösungen

-

iOS entsperren

-

iOS-Tipps

-

Android entsperren

-

Passwort-Tipps