MDM vs. MAM: Hogyan válasszuk ki a megfelelő mobilmenedzsment-megoldást

Manapság az alkalmazottak személyes telefonjukat használják e‑mailezésre, táblagépeket megbeszélésekre, laptopokat projekteken való munkához. Ezek a mobileszközök nagyszerűek a produktivitás szempontjából, ugyanakkor kihívást jelentenek az informatikai csapatoknak a vállalati adatok biztonságban tartásában.

Két elterjedt megoldás a Mobile Device Management (MDM – mobileszköz-menedzsment) és a Mobile Application Management (MAM – mobilalkalmazás-menedzsment). Elsőre hasonlónak tűnhetnek, de van egy kulcsfontosságú különbség köztük: az MDM az egész eszközt kezeli, míg a MAM csak a vállalati alkalmazásokat és adatokat.

Melyik a megfelelő az Ön szervezetének? Ez az útmutató mindent bemutat, amit tudnia érdemes a következőkről: MDM kontra MAM.

Ebben a cikkben:

Mi az az MDM és MAM

Mielőtt eldönti, hogy az MDM vagy a MAM illik‑e jobban a szervezetéhez, fontos megérteni, hogyan működik mindkét megoldás, és mik a fő jellemzőik.

Mi az az MDM

Az MDM (Mobile Device Management, mobileszköz-menedzsment) egy olyan technológia, amelyet az IT‑adminisztrátorok használnak a vállalatnál használt mobileszközök távoli kezelésére és védelmére. Ide tartoznak a telefonok, táblagépek, laptopok, sőt az asztali számítógépek is, amelyeket az alkalmazottak használnak. Az MDM lehetővé teszi az adminisztrátorok számára az üzleti adatok védelmét és a teljes mobileszközök feletti kontrollt.

Hogyan működik az MDM:

- Központosított felvétel a rendszerbe: Az adminisztrátorok távolról konfigurálhatják a beállításokat, érvényesíthetik a biztonsági szabályzatokat, és kezelhetik az operációsrendszer-frissítési követelményeket az eszközökön.

- Távoli menedzsment: Az adminisztrátorok zárolhatják vagy törölhetik az elveszett vagy ellopott eszközöket, és biztonsági előírásokat alkalmazhatnak az üzleti adatok védelmére.

- Alkalmazáskezelés: Az adminisztrátorok terjeszthetik a vállalati alkalmazásokat, korlátozhatják az illetéktelen telepítéseket és eltávolításokat, illetve beállíthatják az alkalmazásengedélyeket.

- Felügyelet: Az adminisztrátorok jelentéseket készíthetnek, nyomon követhetik az eszközállományt, és biztosíthatják, hogy az eszközök megfeleljenek a szervezeti irányelveknek.

Mi az a MAM?

A MAM (Mobile Application Management, mobilalkalmazás-menedzsment) kizárólag az üzleti célú, munkával kapcsolatos alkalmazások felügyeletére és kezelésére összpontosít, nem pedig a teljes eszközre. Az IT‑adminisztrátorok telepíthetik a vállalati alkalmazásokat, kezelhetik az üzleti adatokat, és eltávolíthatják a vállalati információkat úgy, hogy közben az alkalmazottak személyes adatai érintetlenek maradnak. A MAM különösen alkalmas BYOD (Bring Your Own Device – saját eszköz használata) környezetekben.

Hogyan működik a MAM:

- Alkalmazás-szintű biztonság: A MAM lehetővé teszi az adminisztrátorok számára, hogy biztonsági szabályokat érvényesítsenek a vállalati alkalmazásokon belül, és megakadályozzák az illetéktelen adatátvitelt a személyes és a vállalati alkalmazások között.

- Távoli alkalmazáskezelés: Az IT‑csapatok távolról terjeszthetik, konfigurálhatják, frissíthetik és eltávolíthatják a vállalati alkalmazásokat anélkül, hogy az egész eszközt be kellene vonni a felügyeletbe.

- Adatkezelés: Az adminisztrátorok eltávolíthatják az üzleti adatokat a felügyelt alkalmazásokból anélkül, hogy a személyes tartalmat érintenék.

- Felügyelet: A MAM képes figyelni az alkalmazáshasználatot és a hozzáférési tevékenységeket annak érdekében, hogy a vállalati adatokat csak jóváhagyott alkalmazásokon keresztül használják, és az a vállalati szabályzatoknak megfelelően történjen.

MDM vs. MAM: mik a fő különbségek

Bár az MDM és a MAM egyaránt segít a szervezeteknek a vállalati adatok mobileszközökön való védelmében, számos szempontból különböznek, például a menedzsment hatóköre, a kontroll szintje, a felhasználói magánszféra védelme és a tipikus felhasználási esetek tekintetében.

| Vonatkozás | MDM | MAM |

| Menedzsment hatóköre | Az egész eszközt kezeli | Csak a vállalati alkalmazásokat kezeli |

| Ellenőrzési szint | Eszközszintű kontroll | Alkalmazásszintű kontroll |

| Biztonsági megközelítés | Teljes eszköz biztonsága | A vállalati adatok védelme a kezelt alkalmazásokon belül |

| Rugalmasság | Kevésbé rugalmas személyes eszközök esetén | Nagyobb rugalmasság |

| Felhasználói adatvédelem | Hatással lehet a személyes eszközök felhasználóinak magánszférájára | Jobban megőrzi a személyes adatvédelmet |

| Alkalmazástelepítés | A felhasználók csak az IT által jóváhagyott alkalmazásokat telepíthetik | A felhasználók szabadon telepíthetnek személyes alkalmazásokat |

| Gyakori felhasználási eset | Vállalati vagy személyes eszköz | Személyes eszközök vagy BYOD‑helyzetek |

MDM vs MAM: melyik a megfelelő az Ön számára?

Most, hogy megismertük az MDM és a MAM meghatározását, főbb jellemzőit és különbségeit, a következő kérdés az: hogyan válassza ki a megfelelő MDM‑ és MAM‑megoldásokat a szervezete számára? Mikor érdemes MDM‑et, MAM‑ot vagy mindkettőt használni?

Mikor válasszon MDM‑et

Ha a szervezet elsősorban vállalati tulajdonú eszközöket bocsát ki, és teljes ellenőrzést igényel az eszközbeállítások, a biztonsági házirendek és a titkosítási kényszerítés felett, az MDM az ideális választás. Különösen alkalmas erősen szabályozott szervezetek számára, ahol a megfelelés és az adatbiztonság kritikus fontosságú. Gyakori felhasználási területek: nagyvállalatok, kórházak, bankok és kormányzati szervek.

Mikor válasszon MAM‑ot

Ha a szervezet engedélyezi a személyes eszközök használatát, a MAM javasolt. Lehetővé teszi az IT‑csapat számára a vállalati alkalmazások és adatok védelmét anélkül, hogy beavatkozna a dolgozók személyes alkalmazásaiba és adataiba. A MAM tökéletes BYOD, távmunka és rugalmas munkakörnyezetek esetén.

MDM és MAM együttes használata

Vegyes munkavállalói körrel rendelkező szervezeteknél – például helyszíni, távoli, hibrid, teljes munkaidős, részmunkaidős dolgozók vagy tanácsadók esetén – az MDM és a MAM együttes használata a legjobb megoldás. A vállalati tulajdonú eszközök teljes körűen kezelhetők MDM‑mel, míg a személyes eszközök MAM segítségével védhetők. Ez a hibrid megközelítés átfogó biztonságot, megfelelést és rugalmasságot biztosít minden eszközön és felhasználó esetében.

Bónusz: Hogyan távolítsuk el az MDM-et adatvesztés nélkül

Sokat beszéltünk az MDM‑ről és a MAM‑ról, de mi a helyzet akkor, ha olyan eszközzel találkozik, amelyet MDM korlátoz? Lehet, hogy egy régi, vállalati felügyelet alatt álló telefont szeretne újra használni, vagy egy használt iPhone‑t vásárolt, amely MDM‑mel zárolt. Ilyen esetekben hogyan tudja eltávolítani az MDM‑et az adatok elvesztése nélkül?

Egy professzionális megkerülő eszköz megmentheti ebből a dilemmából. imyPass iPassGo segít eltávolítani az MDM‑korlátozásokat minden iOS‑eszközről és verzióról adatvesztés nélkül, így visszanyerheti a teljes hozzáférést iPhone‑jához.

Több mint 4 000 000 letöltés

Távolítsa el az MDM‑korlátozásokat, és állítsa vissza az eszköz teljes funkcionalitását.

Kerülje meg a gyakori vállalati MDM‑rendszereket, például a Jamf‑et, a Microsoft Intune‑t és az IBM‑et.

Oldja fel a 4 jegyű/6 jegyű képernyőzár‑kódot, a Face ID‑t vagy a Touch ID‑t néhány egyszerű lépésben.

Törölje könnyedén a Képernyőidő‑, az iTunes‑titkosítás vagy az Apple ID‑jelszó beállításait.

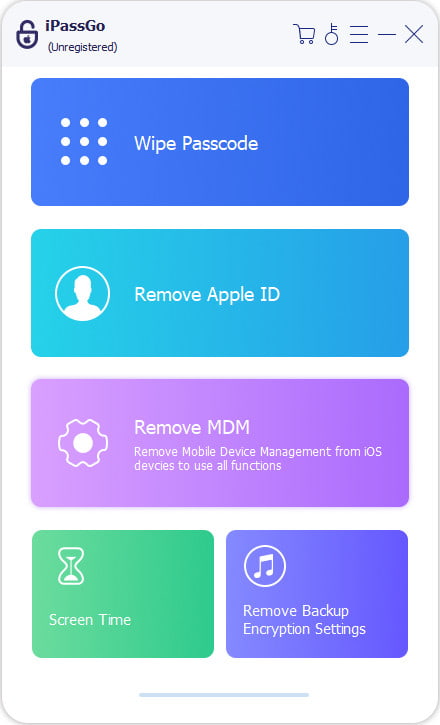

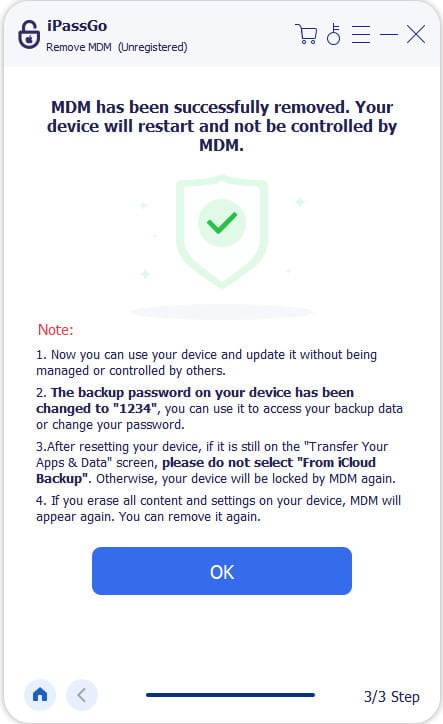

MDM eltávolításának lépései iPassGo‑val:

Indítsd el a szoftvert a számítógépeden, majd válaszd ki a Távolítsa el az MDM-et mód a fő felületről.

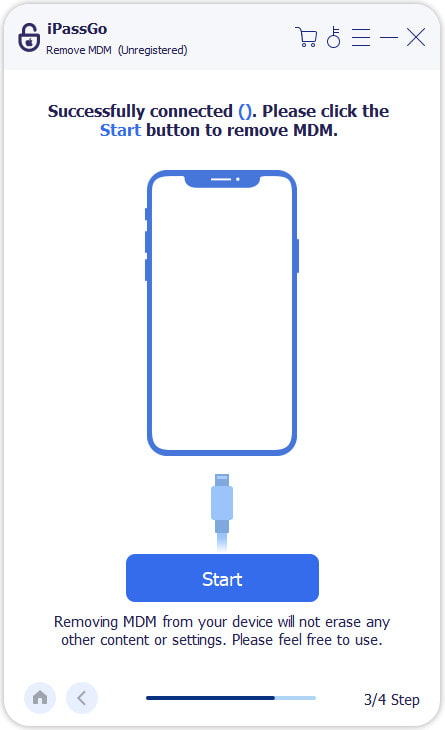

Csatlakoztassa készülékét a számítógéphez USB‑kábellel, majd kattintson a Rajt gombot a folytatáshoz.

A program automatikusan megkezdi az MDM‑profil eltávolítását az eszközéről. Csak várjon egy kicsit, amíg a folyamat befejeződik.

GYIK.

-

Használható együtt az Intune MDM és MAM?

Igen, az Intune MDM és a MAM együtt is használható! Sok szervezet alkalmaz hibrid megközelítést – a vállalati tulajdonú eszközöket MDM‑mel kezeli teljes körűen, míg a személyes eszközökön a MAM védi a vállalati alkalmazásokat.

-

Mi a különbség az MDM és a MAM között?

Röviden: az MDM a teljes eszközt kezeli, míg a MAM csak a vállalati alkalmazásokat és adatokat menedzseli, a személyes alkalmazásokat és információkat érintetlenül hagyva.

-

Eltávolítja a MAM az MDM‑korlátozásokat az iPhone‑omon?

Nem. A MAM csak a vállalati alkalmazásokat és a vállalati adatokat kezeli, magát az eszközt nem. Az MDM‑korlátozások iPhone‑ról való eltávolításához, professzionális eszközt, például az imyPass iPassGo‑t használhat, amely biztonságosan, adatvesztés nélkül képes eltávolítani az MDM‑et.

Következtetés

Az, hogy a MDM‑ és MAM‑megoldások közül melyiket válassza, az eszközparkjától és a munkaerő összetételétől függ. Az MDM a legjobb a vállalati tulajdonú eszközökre, míg a MAM a személyes eszközökön – például BYOD‑helyzetekben – futó vállalati alkalmazásokat védi. Vegyes környezetben mindkettő együttes használata biztosít teljes lefedettséget és biztonságot. Ha valaha biztonságosan, adatvesztés nélkül kell eltávolítania az MDM‑et, az imyPass iPassGo gyorsan segíthet megoldani a problémát.

Forró megoldások

-

Az iOS feloldása

-

iOS tippek

-

Oldja fel az Androidot

-

Jelszó tippek